重要信息系统安全防护体系与运行维护服务的发展历程,是信息技术演进、安全威胁变迁和管理理念革新的集中体现。从早期的被动防御到如今的主动、智能、体系化防护,这一历程大致可分为以下几个阶段。

第一阶段:物理安全与基础维护(20世纪80年代以前)

在计算机系统发展的初期,信息系统规模有限,多集中于军事、科研等特定领域。此时的安全防护概念较为朴素,核心是物理安全,即通过门禁、警卫、防火防盗等措施保护机房和硬件设备。运行维护服务同样处于初级阶段,主要是对硬件进行故障排除和基础保养,确保系统能够“开机运行”。安全与运维的界限模糊,且缺乏系统性的理论指导。

第二阶段:技术防护与被动响应(20世纪80年代至90年代末)

随着个人电脑和局域网(LAN)的普及,信息系统开始走向开放互联,病毒、非法访问等威胁初步显现。此阶段,安全防护的重点转向技术手段,如安装防病毒软件、部署简单的防火墙和访问控制列表(ACL)。运行维护服务的内容扩展到操作系统和基础软件的安装、配置与补丁管理。防护模式总体上是被动响应式的,即“出现问题-解决问题”。安全与运维开始形成专业分工,但协作并不紧密,常常各自为战。

第三阶段:体系化建设与流程化管理(21世纪初至2010年左右)

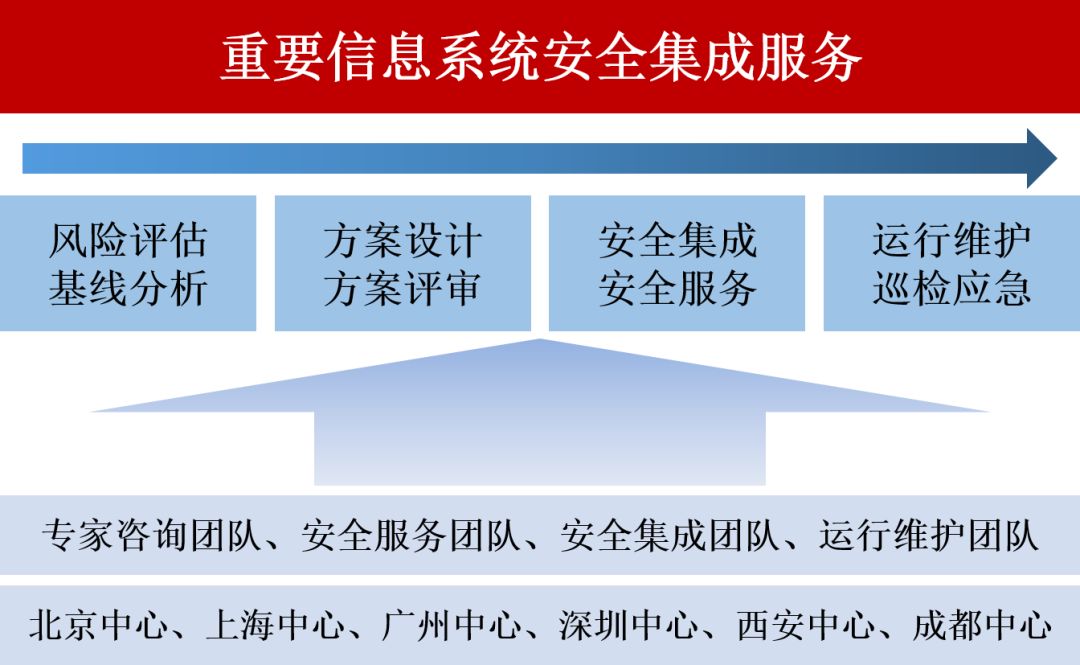

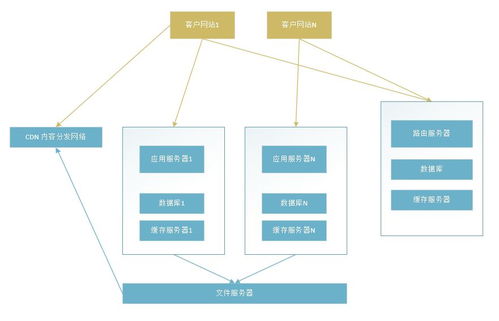

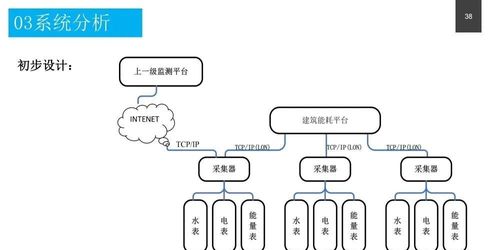

互联网的爆发式增长和电子商务的兴起,使得信息系统成为国家关键基础设施和企业的核心资产。安全威胁变得复杂化、组织化(如黑客攻击、网络犯罪)。单纯的“点状”技术防御已力不从心,催生了体系化安全防护思想。以等级保护制度在我国的推行为标志,安全建设开始强调“一个中心、三重防护”(安全管理中心、计算环境安全、区域边界安全、通信网络安全)。运行维护服务领域引入了IT服务管理(ITSM)理念,以ITIL框架为代表,强调流程化、标准化,将事件管理、问题管理、变更管理等流程与安全事件响应相结合。安全防护(Security)与运行维护(Operations)开始走向融合,安全运维(SecOps) 概念萌芽。

第四阶段:主动防御与深度融合(2010年代至2020年代初)

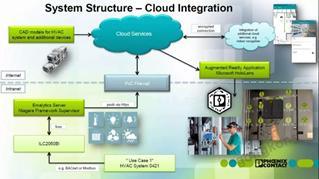

云计算、大数据、移动互联网等技术广泛应用,攻击面急剧扩大,高级持续性威胁(APT)成为主要挑战。安全防护体系进入主动防御和动态感知阶段。防护理念从“边界防护”转向“零信任”,强调“永不信任,持续验证”。安全技术栈极大丰富,出现了下一代防火墙、入侵防御系统(IPS)、高级威胁检测(APT)、安全信息和事件管理(SIEM)等。运行维护服务因云化而向云运维(CloudOps) 和自动化运维(DevOps) 演进。在此背景下,安全与运维的深度融合成为关键。DevSecOps模式兴起,主张在系统开发、集成、部署、运行的整个生命周期中嵌入安全,实现安全左移。运行维护服务不仅是保障系统可用性,更是持续实施安全策略、监控威胁和快速响应的核心环节。

第五阶段:智能协同与能力导向(当前及未来趋势)

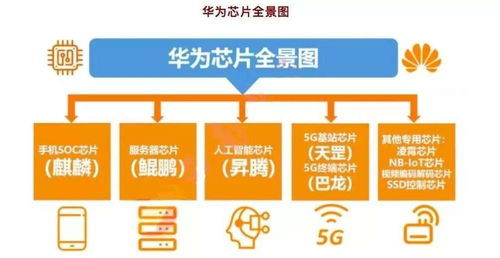

当前,我们正步入以人工智能、物联网、5G为主导的智能时代。系统复杂度空前,未知威胁(零日漏洞、AI伪造攻击)层出不穷。安全防护体系正向智能化、自适应方向发展,利用人工智能(AI)和机器学习(ML)进行威胁预测、自动化响应和攻击溯源。运行维护服务也迈向智能运维(AIOps),利用大数据和AI实现故障自愈和性能优化。

这一阶段的核心特征是智能协同与能力导向。安全防护不再是独立的体系,而是与运维、开发、业务全面融合的一体化数字韧性能力。运行维护服务的目标,从“保障系统稳定运行”升维为“保障业务连续性与安全韧性”。防护体系的发展重点,也从建设静态的防护设施,转向构建持续评估、动态调整、协同联防的安全运营能力。国家标准如等保2.0、关基保护条例等,均强调“实战化、体系化、常态化”的安全运营,这正是安全防护与运行维护服务在最高层次上的统一。

###

纵观发展历程,重要信息系统安全防护体系与运行维护服务走过了从隔离到融合、从被动到主动、从静态到动态、从工具到能力的演进道路。随着技术的不断革新和威胁态势的持续演变,两者的边界将进一步模糊,共同构成支撑数字世界稳定、安全运行的“一体两翼”,其发展将始终以保障国家安全、社会秩序和公共利益为最终旨归。